移动硬盘是现今恶意软件最普遍的传染带原途径,破坏程序经由这些带原媒介孳生扩散至载具上,感染更多的使用者。使用者需要实行反制动作来保护系统,其中一种方法,就是保护移动硬盘免受破坏程序使用Autorun自动运行功能。

最普遍的保护法是新建一个文件夹或文件,并将之重新命名为AUTORUN.INF。这个方法会让恶意软件在使用者未执行动作的状况下自动执行系统。如果在感染前就已先制作这样一个档案,原则上会让破坏程序无法以此方式自动执行。

不过这个方法并不完善,破坏程序会侦测并删除现存的AUTORUN.INF,并以恶意版本的文件取代,这就让使用者自己进行的防护失去效益。但是如果使用文件权限方式来限制变动,那么就可以更加有效地保护AUTORUN.INF文件。

注意:务必确认你的外接硬盘为NTFS格式化,因为这个程序使用的是特殊的NTFS功能。如果你的移动硬盘是以FAT或FAT32来格式化的,就需要先将硬盘上所有的数据先行备份,再重新以NTFS来格式化。这些操作将需要配合Windows Vista或Windows 7。

在移动硬盘的根目录上新建一个文件夹,把它命名为“AUTORUN.INF”。在同一个位置上新建另外四个文件夹,分别命名为“recycle”、“recycler”、“recycled”和“setup”。

注意:recycle、recycler、recycled和setup这四个文件夹的新建并非必要,但建议使用者建立,因为这些文件也经常被恶意软件所使用。

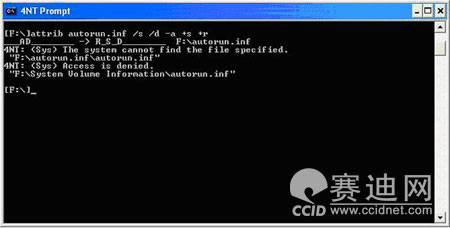

开启一个命令执行字符(command prompt,cmd.exe),进入移动硬盘的根目录中。使用以下的DOS指令将文件夹归类:

attrib autorun.inf /s /d –a +s +r

图1 设定文件夹属性

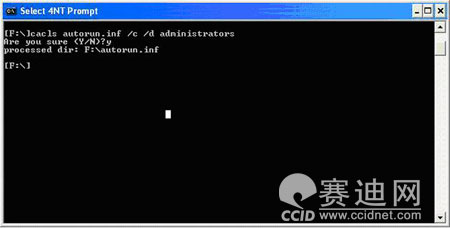

使用以下的DOS指令来设定文件夹的特权等级(privilege leve):

cacls autorun.inf /c /d administrators

图2 设定文件夹的特权等级(privilege level)

在出现“Are you sure(Y/N)”(确定,是/否)时,选择‘Y’然后点击Enter键。

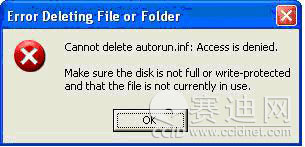

要测试时,可以尝试删除、修改、重新命名、复制或开启文件夹。如果无法执行以上任何一种功能,就表示此程序成功了。

图3 当使用者删除所制作的文件夹时,系统所出现的讯息提示

除了上述的程序外,使用者也可选择使用硬件的防护方式。某些移动硬盘配备有外部开关,可预防装置被覆写。这可防止恶意软件对硬盘进行任何设定的修改,包括AUTORUN.INF文件。不过因为这类的开关会造成不便,使用上述的程序仍是比较好的选择。

只要保护好你的移动硬盘,就可以避免让各类威胁继续繁衍。

我们一直都在努力坚持原创.......请不要一声不吭,就悄悄拿走。

我原创,你原创,我们的内容世界才会更加精彩!

【所有原创内容版权均属TechTarget,欢迎大家转发分享。但未经授权,严禁任何媒体(平面媒体、网络媒体、自媒体等)以及微信公众号复制、转载、摘编或以其他方式进行使用。】

微信公众号

TechTarget

官方微博

TechTarget中国

相关推荐

-

BrickerBot是如何攻击企业IoT设备的?

我所在的公司的网络囊括物联网(IoT)设备。我听说BrickerBot能够在发动拒绝服务攻击后永久性地损坏一些IoT设备。那么,企业可以采取什么措施来抵御BrickerBot?

-

如何检测出定制服务器中预装的恶意软件?

定制服务器意味着企业需要对更多硬件安全承担责任,并更多地依靠定制制造商,而不是传统服务器供应商……

-

勒索软件连续升级,RaaS走热

如今,勒索软件业务正持续壮大,恶意软件开发人员在尝试利用不同类型的勒索软件的新功能,使攻击更加有效和有利可图。

-

攻击手段再升级,谷歌云服务成新跳板

最近安全研究人员披露有攻击团队利用谷歌云服务对企业进行攻击,其中包括臭名昭著的Carbanak团伙,它以金融机构为主要攻击目标。